Nello script #35 abbiamo visto come sfruttare il layer delle Azure Web App per proteggere le nostre applicazioni, con pochi click, attraverso il portale. Questo meccanismo č indipendente dalla piattaforma e linguaggio utilizzato e non si occupa solo della parte di dialogo con gli identity provider (nel caso specifico Google), ma funge anche da token store, cioč si occupa della memorizzazione dell'access token e delle informazioni ottenute da esso.

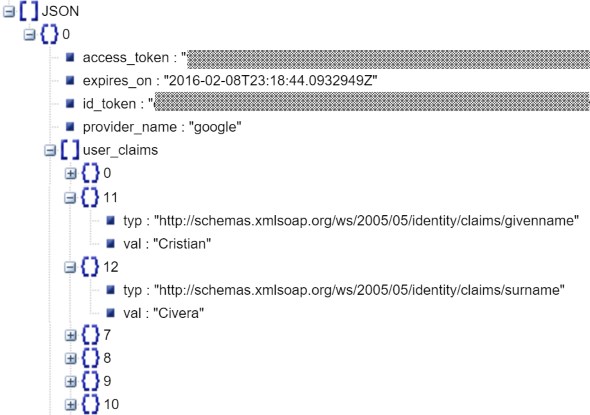

Per questo motivo č disponibile un endpoint speciale, accessibile all'indirizzo https://mioSito.azurewebsites.net/.auth/me che se chiamato in GET, quindi da JavaScript o da un applicativo client (tipicamente mobile), restituisce un JSON simile a questo estratto.

{"access_token":"4354353453rgdgdgdfgd",

"expires_on":"2016-02-08T23:18:44.0932949Z",

"provider_name":"google","user_claims":[...]Esso contiene il token, ma come visibile con questo parser, anche i claim, come possono essere il nome e cognome.

Con il token possiamo inoltre sfruttare le API di Google per agire per conto dell'utente.

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Eseguire query manipolando liste di tipi semplici con Entity Framework Core

Usare una container image come runner di GitHub Actions

Trasformare qualsiasi backend in un servizio GraphQL con Azure API Management

Utilizzare le collection expression in C#

Ottimizzare la latenza in Blazor 8 tramite InteractiveAuto render mode

Utilizzare i primary constructor in C#

Utilizzare domini personalizzati gestiti automaticamente con Azure Container Apps

Specificare il versioning nel path degli URL in ASP.NET Web API

Evitare il flickering dei componenti nel prerender di Blazor 8

Creazione di componenti personalizzati in React.js con Tailwind CSS

Sfruttare al massimo i topic space di Event Grid MQTT

Come EF 8 ha ottimizzato le query che usano il metodo Contains